Part1前言

在近几年的HW比赛、红队项目中,攻击队在外围打点时,越来越依赖于对Java站点的漏洞挖掘。Java站点的主流框架大致就是两个:系列(包括等)及系列(包括 MVC、等)。很多攻击队员在查找网站漏洞时,由于无法判断出网站所使用的框架,对于.do结尾的网站上去就是用工具、漏洞工具开扫,这样的做法效率极低,容易被WAF封禁IPstruts2,进而导致错过相关漏洞。

网上的区分与的方法,大多数是通过查看.do及.后缀、网页报错、网站error异常、浏览器.ico图标、拦截器报错等等,但是这些方法适用范围比较窄。

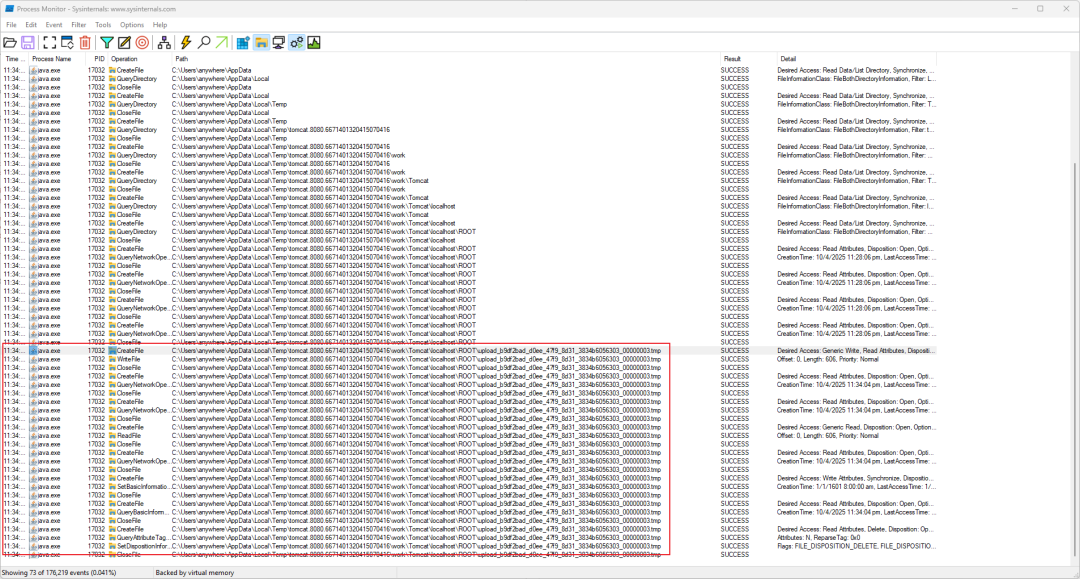

本人前几年在调试分析S2-016、S2-032等漏洞的时候,无意中发现了几个特别简单实用的方法,现分享给大家。简单来说,就是利用框架和框架在处理一些特殊的URL路径时,返回结果不一样的特性。

Part2方法汇总方法1、URL中添加不存在路径

在URL的反斜杠部分添加网站不存在的路径,最好是随机字符串组成的较长路径,如果返回同样的页面struts2,则大概率是框架,如果返回404或者是报错,则大概率是框架。

比如说::8080//////.

在框架下,完全可以正常返回页面。

而框架会出错

具体判断过程应参考如下步骤,一会儿讲讲具体原因:

对于如下URL::9999///login.do

第1步:

在最后右边反斜杠处添加一个不存在的路径//,如下所示:

:9999////login.do 返回与原URL相同页面,则是框架

:9999////login.do 返回与原URL异同页面,则是框架

第2步:

如果两个URL均报错、或者均正常,无法区分,那么继续在前一个反斜杠处添加一个不存在的路径,如下所示:

:9999////login.do 返回与原URL相同页面,则是框架

:9999////login.do 返回与原URL异同页面,则是框架

第3步:

如果还是没法区分,继续在前一个反斜杠处添加一个不存在的路径,如下所示:

:9999////login.do 返回与原URL相同页面,则是框架

:9999////login.do 返回与原URL异同页面,则是框架

按照前面的步骤,依次添加不存在的路径,直到URL根目录为止。

原理1:的URL构造

如果了解框架的读者,一眼就能看明白这种方法的原理,对于其他读者,要想弄明白这个方法的原理,首先需要看一下的URL构造:

站点的URL路径包括四部分组成:工程名+命名空间+名+扩展名,举个例子,对于如下URL::9999///login.

如果在框架中,大致应该这样去分析这个URL:

/S2-016-war/部分是war包部署的工程名,也可以说是项目名、上下文等等,说法不一。

//部分是的命名空间。

/login部分是的名,指向具体处理请求的Java类。

.部分是的扩展名,也可以定义为.do、.dw等等。

参考如下的.xml配置文件:

同样对于URL::9999///login.

如果网站应用直接部署在根目录下,则工程名可以为空,此时URL如下所示:

:9999//login.

如果设置为空,则URL如下:

:9999/login.

如果请求的扩展名为空,则URL如下:

:9999/login(由此可见,这种URL路径也可能是框架的)

其中可以配置为//spac1、也可以配置为/login/user.。这也是为什么有时候,我们需要在URL的每一个反斜杠前都添加一次不存在URL路径的原因,因为很难直接从URL中判断出哪一部分是、哪一部分是名。

原理2:向上查找名

在了解了的URL构造之后,接下来看一下如下URL,在下是可以返回正常页面的::9999///////login.

因为按照框架规则,首先会在当前路径下找名login,如果没有找到去上一层找,还没有找到会去上上层找,一直找到应用程序的根路径为止。层层向上查找,直接找到应用程序为止。(真实的流程比这个复杂)

注:在网站的前端如果有nginx时,这种方法可能会无效,因为nginx可能会配置一些特殊URL转发,这时候就是nginx转发优先了。

方法2、URL添加//domTT.css

在URL的Web应用根目录下添加//domTT.css,如果返回css代码,那么99%是。

注:这个domTT.css文件在网站源码文件中是找不到的,用磁盘搜索的方式搜索不到的,那为什么能访问到呢,因为这个文件在的jar包中。

原理:凡是以/开头的URL,的过滤器都会到-core-2.0.x.jar:/org////下面去找资源,然后读取此文件内容。

举例如下:

:8080///.

在网站根目录下添加//domTT.css后访问,返回css代码。

:8080///domTT.css

注: 有一些低版本的框架,domTT.css文件不存在,需要更换为其它静态文件路径。

方法3、404、500响应码返回信息

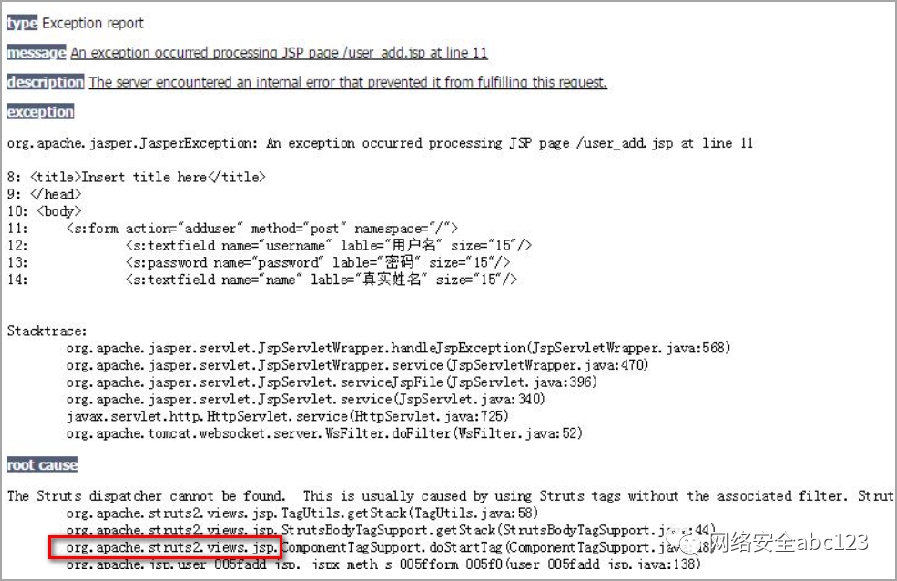

输入一个不存在的路径,返回404页面,或者传入一些乱码字符,造成当前页面500响应码报错,抛出异常信息。

常用的关键字有这些:例如no 、、、 for 等。

的报错信息如下:含有 Error Page 关键字

方法4:看网站图标.ico

注意看下图的左上角,有一片小绿叶的图标,那基本上就是了,而框架没有常用的.ico图标。

Part3总结:

URL扩展名不能用于区分、框架,.do结尾的URL可能是、也可能是,具体看程序员在配置文件中怎么写。

利用处理特定URL时返回页面不相同的方法,可以区分不同的框架。

总结各种报错信息,可以区分不同Web应用所采用的框架。

多调试分析一下公开的漏洞,也会发现很多有趣的东西。还有其它的方法,有待大家挖掘。

后续还会分享几个区分与,与中间件的方法。

网络安全

专注于红队、蓝队技术分享,每周一篇

限时特惠:本站持续每日更新海量各大内部创业课程,一年会员仅需要98元,全站资源免费下载

点击查看详情

站长微信:Jiucxh